alicangonullu tarafından 2023-04-12 01:29:22 tarihinde yazıldı. Tahmini okunma süresi 2 dakika, 41 saniye. 365 kere görüntülendi.

Disclaimer

Merhabalar,

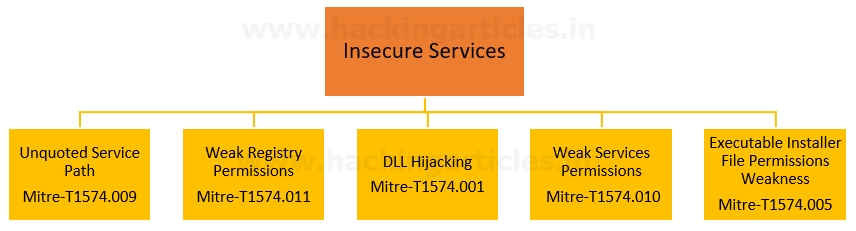

Bu yazımda sizlere yanlış servis yapılandırmasından kaynaklanan zafiyetleri ele alacağım. Şimdiden hepinize iyi okumalar dilerim.

Sızma testleri yapılırken içeriye erişim elde edildikten sonra uygulanması gereken binlerce adım ve yapılması gereken binlerce işlem vardır. Bu işlemlerden ilk ve en önemlisi yetki yükseltme (privilege escalation) işlemleridir. Bu konuda dört ana başlık bulunmaktadır,

Bu ana başlıklara teker teker değineceğiz.

Windows sistemlerde oluşturulan servisler başlatıldığında, "binpath" parametresi ile belirtilen dosya çalıştırılır. Fakat dosya yolu tırnak içne alınmamışsa servis başlatma işlemi o dizinde yapılamaz. Örneğin,

"C:\Program Files\Servis\Servis.exe"yerine

C:\Program Files\Servis\Servis.exeolarak komut girilirse Program Files kelimesi arasındaki boşluğu aramaz ve C:\Program.exe adlı programı çalıştırmaya çalışır.

Bu aşamada eğer C:\Program.exe olarak bir EXE dosyası oluşturursak eğer servis bu EXE dosyasını kendi üzerinde çalıştıracak ve NT AUTHORITY\SYSTEM kullanıcısına atacaktır. Bu tip yetki yükseltme zafiyetine Unquoted Service Path adı verilir.

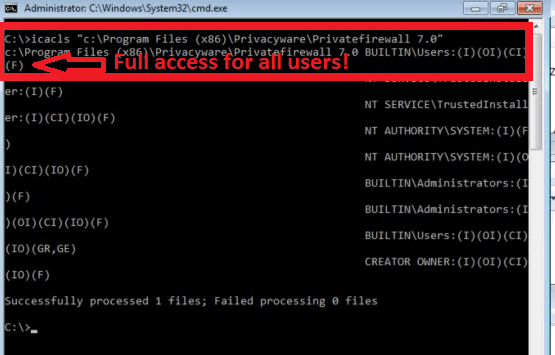

Elbette bu işlemin yapılabilmesi için programın ve/veya hizmetlerin belirli erişim izinlerine sahip olması gerekmektedir.

Yüksek izinlerle çalışan klasörlerle çalışan servislerle yapılan yanıltma işlemidir. Bu zafiyette de bir önceki zafiyette olduğu gibi servis klasörü içerisine EXE dosyası kopyalanır ve EXE dosyasının servis altında yüksek klasör yetkileriyle çalışması sağlanır.

Bu zafiyette düşük izinlere sahip kullanıcı üzerinden yüksek izinlere sahip ve düşük izinli kullanıcı tarafından ulaşılabilen servislerle beraber yapılan yanıltma işlemidir. Bu işlemde de zararlı EXE dosyası servisin tetiklediği EXE dosyasıyla değiştirilir ve servisin zararlı EXE dosyasını çalıştırması sağlanır.

Bu zafiyette düşük izinlere sahip kullanıcılar tarafından ulaşılabilen yüksek izinli kayıt defteri kayıtları üzerinden yapılan yanıltma işlemidir. Bu zafiyette ise servisin kullandığı kayıt defteri kaydı kullanılarak düşük seviyeli bir kullanıcı üzerinden yüksek seviyede bir program çalıştırılır.

Kaynaklar